Обзор подготовлен

При поддержке

Нормативная чехарда в ИБ набирает ход

Существует ряд задач в области ИБ, за которые не берется ни один из регуляторов. Связан он с противоречивостью и неполнотой законодательства, а также с проблемами соответствия международным нормам. Единственное, что в этих условиях бурно растет – затраты на обеспечение соответствия организаций всем этим требованиям (compliance).

Среди десяти существующих основных драйверов развития рынка информационной безопасности можно выделить один, который в последнее время определяет, не всегда заслуженно, главный вектор развития рынка ИБ, особенно в России. Не случайно Gartner в одном из своих отчетов среди основных угроз, которые выйдут на повестку дня в ближайшее время, назвал бумажную безопасность. Она заключается в том, что основное внимание будет уделяться не реальной защите бизнес-активов, способствующих развитию самого бизнеса, а соответствию огромному количеству бумаг, выпускаемых разными регуляторами.

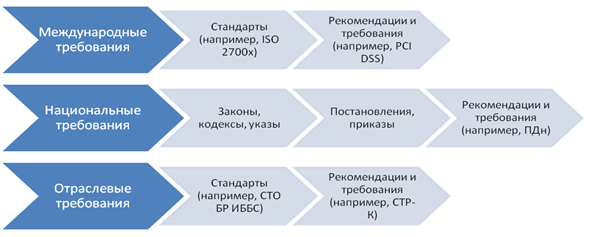

Иерархия требований к ИБ

Источник: Cisco, 2008

Верхнюю строку занимают международные требования, к которым, в частности, относится стандарт PCI DSS платежных систем Visa и MasterCard. На втором месте стоят национальные требования к ИБ, которые, например, следуют из указов президента и постановлений правительства. На последнем месте представлены отраслевые требования, применение которых ограничено финансовым сектором, госструктурами и т.д.

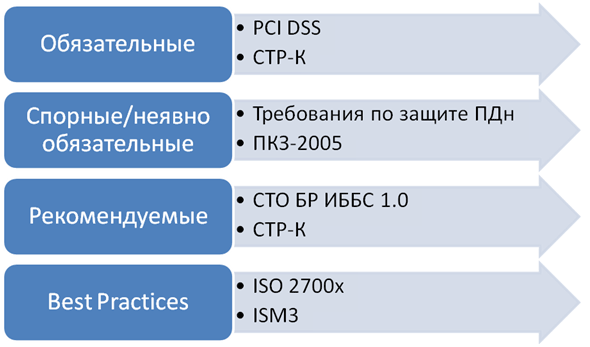

В системе, приведенной ниже, в качестве критерия используется степень "обязательности" применения тех или иных требований.

Сегментация требований по "обязательности" выполнения

Источник: Cisco, 2008

Как видно из схемы, одни и те же требования могут находиться в нескольких категориях. Например, "Специальные технические рекомендации по защите конфиденциальной информации" (СТР-К), обязательные для государственных структур, могут быть только рекомендуемыми для коммерческих структур и неявно обязательными при аттестации любой автоматизированной системы по требованиям ФСТЭК.

Михаил Башлыков, руководитель направления информационной безопасности компании "Крок":

Мировой рынок информационной безопасности растет, и все большую роль в его развитии играют регуляторы, выдвигающие требования и формирующие правила организации и обеспечения ИБ. За рубежом появление того или иного регулирующего требования преимущественно вызвано определенным событием, имевшем резонанс в обществе или вызвавшим серьезные финансовые потери (например, SOX, PCI DSS, HIPAA, GLBA, Basel II и т.д.). Поэтому соответствие требованиям регулятора, несмотря на, казалось бы, их обременительность, способствует стабильности и развитию бизнеса, отрасли и экономики в целом.

Мировой рынок информационной безопасности растет, и все большую роль в его развитии играют регуляторы, выдвигающие требования и формирующие правила организации и обеспечения ИБ. За рубежом появление того или иного регулирующего требования преимущественно вызвано определенным событием, имевшем резонанс в обществе или вызвавшим серьезные финансовые потери (например, SOX, PCI DSS, HIPAA, GLBA, Basel II и т.д.). Поэтому соответствие требованиям регулятора, несмотря на, казалось бы, их обременительность, способствует стабильности и развитию бизнеса, отрасли и экономики в целом.

Но для того чтобы эти требования были реализуемы на практике, необходима проработка методологической и методической составляющей. На рынке средств обеспечения ИБ представлена целая ниша продуктов, позволяющих контролировать соответствие требованиям регуляторов (Policy & Compliance Management). При этом контроль соответствия может осуществляться как на уровне настроек компонентов ИТ-инфраструктуры, так и на уровне сбора событий информационной безопасности. Соответствующий функционал присутствует и в продуктах ИБ (от сканеров безопасности до систем управления ИБ).

Отрыв законодательных инициатив от существующей методологической и методической базы является сдерживающим фактором развития самих этих инициатив. И федеральный закон "О персональных данных", и федеральный закон "О коммерческой тайне", и другие законодательные акты наталкиваются на эту проблему. И проработка методических аспектов ложится во многом на плечи консультантов и самих компаний. А гарантии правильности принятых решений и шагов можно получить преимущественно в суде, доказывая, в случае инцидента, достаточность и корректность предпринятых мер.

Помимо этого, не всегда учитывается такой показатель развития компании, как уровень ее информационной зрелости. Вопрос соблюдения требований регулятора к обеспечению информационной безопасности организации в том или ином виде напрямую зависит от того, как распределена ответственность за обеспечение ИБ. Чем больше высшее руководство компании или владельцы бизнеса вовлечены в процесс управления ИБ, тем больше внимания уделяться не просто внедрению систем защиты, но и регламентированию и выстраиванию процессов безопасности. Например, для Федерального дорожного агентства Министерства транспорта РФ специалисты "Крок" создали систему обеспечения безопасности корпоративной информационной системы управления. Были разработаны концепции и политики обеспечения информационной безопасности. Осуществлена подготовка организационно-распределительных документов и создан ведомственный удостоверяющий центр.

Не стоит считать, что выполнять надо только обязательные требования, так как со временем некоторые из стандартов могут перекочевать из разряда рекомендаций в разряд обязательных к применению. Например, такая судьба может постичь стандарт Банка России по информационной безопасности (СТО БР ИББС 1.0).

Лучшие практики (best practices), хотя и не являются обязательными или рекомендуемыми кем-то к применению, но очень часто именно их внедряют в различных организациях, дополняя требования из обязательных стандартов. И это не случайно. Лучшие практики появились не на пустом месте, а вобрали в себя опыт работы многих тысяч компаний по всему миру. Поэтому можно, не наступая на уже известные «грабли», внедрить только лучшее из существующего. Главное, делать это обдуманно и постепенно.

Категория "спорные или неявно обязательные требования" введена в силу значительных различий между российскими и мировыми нормативными актами. Нередки ситуации, когда внутренний документ, выпущенный тем или иным регулятором, со временем начинает применяться и ко внешним организациям, как государственным, так и коммерческим. При этом нередко нарушаются изданные ранее законы, постановления или указы либо вновь изданные акты вступают в противоречие с ранее опубликованными документами.

Однако требования надо выполнять уже сейчас, а доказывать их несостоятельность в суде потребуется только в будущем. Яркий тому пример — требования ФСТЭК по защите персональных данных. С одной стороны, они изданы во исполнение постановления правительства от 17 ноября 2007 г. №781 и приказа ФСТЭК, ФСБ и Мининформсвязи №55/86/20 от 13 февраля 2008 г. А с другой стороны, они нарушают "Правила подготовки нормативных правовых актов федеральных органов исполнительной власти и их государственной регистрации", утвержденные постановлением правительства от 13 августа 1999 г. №1009.

В частности, в них говорится, что нормативные правовые акты, затрагивающие права, свободы и обязанности человека и гражданина, а также устанавливающие правовой статус организаций, должны быть сначала зарегистрированы в Минюсте (четверка документов ФСТЭК не зарегистрирована). Затем подлежат официальному опубликованию в установленном порядке (четверка документов ФСТЭК доступна не всем, а зачастую даже продается). И напоследок, что немаловажно, подписаны (утверждены) только руководителем федерального органа исполнительной власти (четверка документов ФСТЭК подписана заместителем директора ФСТЭК).

Документы же ФСТЭК относятся именно к таким нормативным актам, так как они затрагивают обязанности граждан (частных предпринимателей) и устанавливают новый правовой статус организаций, требуя от них наличия лицензии на деятельность по технической защите конфиденциальной информации (ТЗКИ).

Примером неявно обязательных требований являются СТР-К, которые для коммерческих структур носят характер рекомендательных. Но если таковая структура задумается об аттестации, то проверять ее будут в том числе и на выполнение требований СТР-К. К слову сказать, аттестация теперь обязательна не только для органов государственной власти, но и для большинства операторов персональных данных.

Алексей Лукацкий